Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

有趣分享

有趣分享

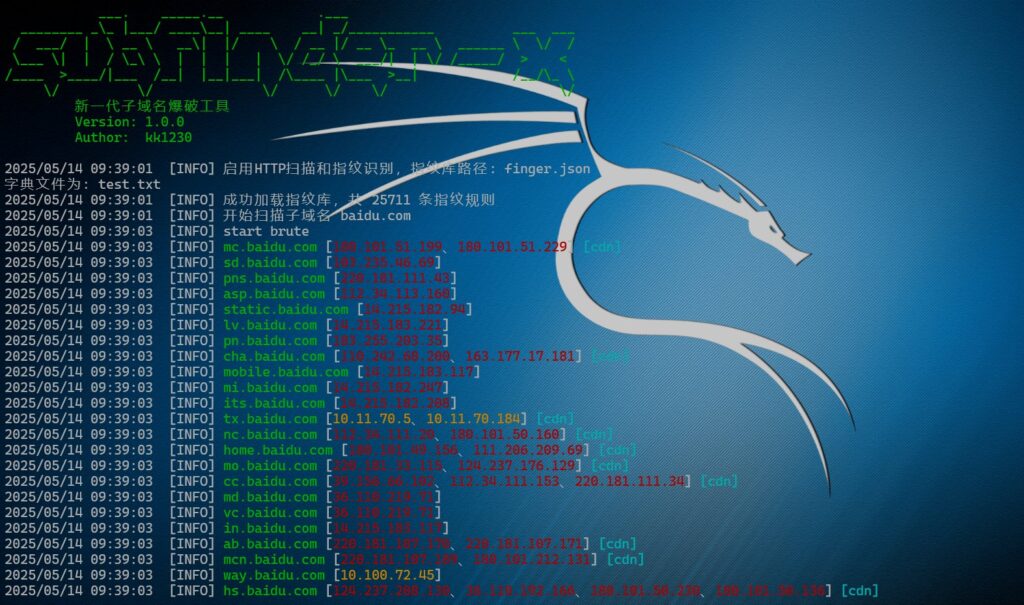

subfinder-x 是一款专注于子域名发现的信息收集工具,采用 Go 语言开发,具备高并发、高效率的扫描能力。它支持深度子域名枚举、FUZZ 模式、自定义字典、HTTP 服务识别以及泛解析检测,适合用于合法的资产梳理、安全评估与运维检查场景。

在日常的网站运维、安全研究、资产管理以及渗透测试学习过程中,子域名发现始终是一个非常重要的环节。一个看似简单的主域名,背后往往隐藏着大量未被充分管理或暴露在公网中的子系统,例如测试环境、旧版后台、接口服务等。这些子域名的存在,对于企业资产梳理和安全评估来说都具有重要意义。

subfinder-x 正是一款专为此类场景设计的高性能子域名发现工具。该工具使用 Go 语言开发,在保证扫描效率的同时,也兼顾了可扩展性与实用性,适合用于安全研究、信息收集、资产盘点以及学习子域名扫描技术原理等合法合规场景。

项目地址:

👉 https://github.com/kk12-30/subfinder-x

需要强调的是,subfinder-x 并不是“黑客工具”,它本质上是一个 信息收集与资产发现工具,其合理用途包括但不限于:

在任何情况下,都应当仅对自己拥有管理权限或明确授权的域名进行扫描,避免对他人系统造成影响。

subfinder-x 的功能设计较为完整,覆盖了从基础子域名爆破到进阶扫描的多个环节,主要包括以下几个方面。

工具基于字典方式对目标域名进行子域名扫描,通过并发请求的方式,大幅提升扫描效率。得益于 Go 语言的并发特性,在合理配置参数的前提下,能够在较短时间内完成大量子域名尝试。

subfinder-x 支持 多级子域名扫描。

当工具发现一个子域名后,如果其深度小于设置的最大深度(默认值为 5),它会将该子域名加入扫描队列,并使用二级字典继续向下扫描。

例如:

www.example.comapi.www.example.comtest.www.example.comdev.www.example.com这种方式在实际资产梳理中非常有价值,能够发现一些隐藏较深但仍然对外开放的服务。

如果你希望关闭深度扫描,可以将扫描深度设置为 1,例如:

subfinder-x.exe -u example.com -s 1

这样工具将只扫描一级子域名,有助于提高速度并降低扫描复杂度。

subfinder-x 提供了 -n 参数,用于指定二级子域名字典文件(默认使用 mini_names.txt)。

当开启深度扫描时,该字典会用于对子域名的下一级进行组合扫描。例如,当发现 www.example.com 后,工具会使用字典内容去尝试:

*.www.example.com

这种方式在结构复杂、历史较久的网站中尤为有效。

subfinder-x 提供了 FUZZ 模式,允许用户自定义子域名模式。

在 FUZZ 模式下,用户可以在域名中指定 FUZZ 位置,工具会将字典中的每一个词替换到该位置进行扫描。例如:

FUZZ.api.example.com

这种方式非常适合用于以下场景:

相比无差别爆破,FUZZ 模式更精准、高效、可控。

subfinder-x 还支持 HTTP/HTTPS 服务扫描。

在启用该功能后,工具会自动对已发现的子域名发起 HTTP 和 HTTPS 请求,从而实现:

这一步对于资产梳理非常重要,因为并非所有解析成功的子域名都提供 Web 服务。通过 HTTP 扫描,可以快速筛选出真正对外提供服务的系统。

在实际扫描中,泛解析域名是一个常见干扰因素。

subfinder-x 通过生成随机子域名并检测其解析结果,来判断目标域名是否启用了泛解析。

工作原理大致如下:

这一机制可以有效提升扫描结果的准确性和可用性。

当然,如果你非常确定目标域名不存在泛解析,也可以选择禁用该功能,以进一步提升扫描速度。

除了实际使用价值,subfinder-x 也是一个非常不错的学习型项目:

对于希望深入学习信息收集技术、网络安全基础的用户来说,这类项目具有很高的参考价值。

再次强调:

请勿将 subfinder-x 用于任何未经授权的扫描行为。

推荐的正确使用方式包括:

合理使用工具,才能真正发挥其技术价值。

总体来看,subfinder-x 是一款功能完善、性能优秀、定位清晰的子域名发现工具。无论是用于资产梳理、安全研究,还是技术学习,它都具备较高的实用性和参考价值。

如果你正在寻找一款 开源、高性能、支持深度扫描与 HTTP 识别的子域名工具,那么 subfinder-x 非常值得你花时间了解和研究。