Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

Physical Address

304 North Cardinal St.

Dorchester Center, MA 02124

有趣分享

有趣分享

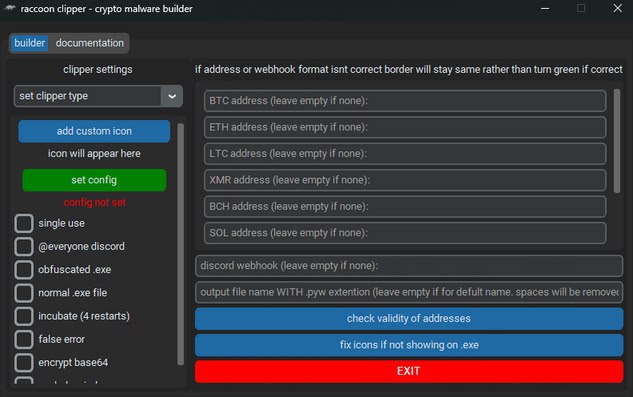

Raccoon Clipper 是一种典型的剪贴板劫持类恶意程序,主要针对加密货币用户,通过篡改剪贴板中的钱包地址实现资产盗取。本文从网络安全角度出发,系统介绍该类木马的工作原理、潜在危害,以及普通用户和加密货币使用者应如何有效防范,帮助读者提升安全意识,避免不必要的资产损失。

在 GitHub 上,经常能看到一些“看起来技术含量很高”的开源项目,界面精美、功能复杂、文档齐全,甚至还配有 GUI 工具,让人误以为只是一个普通的软件项目。但实际上,其中有相当一部分项目,隐藏着严重的安全风险,甚至已经明确属于恶意软件范畴。

最近被不少人提及的 Raccoon Clipper [4.0],正是这样一个典型案例。

本文并不是推荐或教学,而是站在安全研究与风险提示的角度,带你了解:

如果你接触过加密货币、Windows 系统、或经常从 GitHub 下载工具,这篇文章尤其值得认真看完。

在解释 Raccoon Clipper 之前,先要理解一个概念:剪贴板劫持(Clipboard Hijacking)。

剪贴板是操作系统中一个非常基础、也非常“信任用户”的组件:

在日常使用中,用户几乎不会对剪贴板的内容产生怀疑。

剪贴板劫持类恶意程序会:

整个过程几乎无感知,也不需要弹窗、提示或交互。

👉 这也是为什么剪贴板木马在加密货币领域极其危险。

从 GitHub 项目描述来看,Raccoon Clipper 被明确定位为:

A GUI-based program for creating custom cryptocurrency-stealing malware

也就是说,它并不是“研究工具”,而是一个用于生成加密货币盗取木马的图形化构建器。

.exe 文件项目作者甚至在描述中直接使用了 malware(恶意软件) 这一词汇。

⚠️ 以下内容仅作安全分析,不涉及任何实现方式或操作步骤。

该类程序通常会识别多种主流加密货币地址格式,例如:

一旦用户复制这些地址,剪贴板内容就会被瞬间替换。

这类程序的共同特征是:

对普通用户来说,几乎无法通过肉眼发现异常。

从项目描述可以看出,该类工具非常注重“隐蔽性”:

这也是为什么很多用户中招后,很长时间都不知道资金是怎么丢的。

即便你“只是看看代码”,风险依然存在。

在多数国家和地区:

“学习用途”在实际判定中往往无法构成免责理由。

一个非常现实的问题是:

你下载的所谓“木马工具”,本身也可能被二次植入后门

不少此类项目:

一旦系统被感染:

这些后果,远远不止“一个工具那么简单”。

很多人有一个误区:

“GitHub 上的项目,应该是安全的吧?”

这是一个非常危险的认知。

事实是:

GitHub 只是代码托管平台,而不是安全认证机构。

尤其是加密货币转账时:

这是最有效、成本最低的防护方式。

.exe很多木马正是通过:

悄无声息地进入系统。

如果资金规模较大,建议:

像 Raccoon Clipper 这类项目,从技术角度看确实“复杂且完整”,但技术本身并不能成为行为的遮羞布。

对于普通用户来说:

在加密货币和网络安全领域,最大的风险往往来自于低估风险本身。

如果你经常下载工具、研究技术、或管理数字资产,保持警惕,永远是最值得投入的“长期收益”。